Spear фишинг анықтамасы | Spear фишинг дегеніміз не?

Мазмұны

Spear фишингінің фишингтен айырмашылығы неде?

Spear фишинг шабуылы қалай жұмыс істейді?

Әр адам найза фишингтік шабуылдарынан сақ болуы керек. Кейбір санаттағы адамдардың ықтималдығы жоғары шабуылға ұшырау басқаларға қарағанда. Денсаулық сақтау, қаржы, білім беру немесе үкімет сияқты салаларда жоғары деңгейдегі жұмысы бар адамдар тәуекелге көбірек ұшырайды.. Осы салалардың кез келгеніне сәтті найза фишингтік шабуылы мыналарға әкелуі мүмкін:

- Деректердің бұзылуы

- Үлкен төлем төлемдері

- Ұлттық қауіпсіздік қатерлері

- Беделді жоғалту

- Құқықтық салдарлар

Фишингтік хаттарды алудан аулақ бола алмайсыз. Электрондық пошта сүзгісін пайдалансаңыз да, кейбір спирфишингтік шабуылдар орын алады.

Мұны шешудің ең жақсы жолы - қызметкерлерді жалған электрондық пошталарды анықтауға үйрету.

Spear Phishing шабуылдарын қалай болдырмауға болады?

- Әлеуметтік желіде өзіңіз туралы тым көп ақпарат таратудан аулақ болыңыз. Бұл сіз туралы ақпарат алу үшін киберқылмыскердің алғашқы аялдамаларының бірі.

- Сіз пайдаланатын хостинг қызметінде электрондық пошта қауіпсіздігі және спамға қарсы қорғаныс бар екенін тексеріңіз. Бұл киберқылмыскерге қарсы қорғаныстың бірінші желісі ретінде қызмет етеді.

- Электрондық поштаның қайнар көзіне сенімді болмайынша, сілтемелерді немесе файл тіркемелерін баспаңыз.

- Шұғыл сұраулары бар қалаусыз электрондық хаттардан немесе электрондық пошталардан сақ болыңыз. Мұндай сұрауды басқа байланыс құралы арқылы тексеруге тырысыңыз. Күдікті адамға телефон шалыңыз, мәтін жазыңыз немесе бетпе-бет сөйлесіңіз.

Найза-фишингтік модельдеу - қызметкерлерді киберқылмыскерлердің найза-фишинг тактикасына тездетуге мүмкіндік беретін тамаша құрал. Бұл пайдаланушыларға фишингтік хаттарды болдырмау немесе хабарлау үшін оларды қалай анықтау керектігін үйретуге арналған интерактивті жаттығулар сериясы. Найза-фишинг модельдеулеріне ұшыраған қызметкерлердің найза-фишинг шабуылын байқап, тиісті түрде әрекет ету мүмкіндігі әлдеқайда жоғары.

Найза фишингінің симуляциясы қалай жұмыс істейді?

- Қызметкерлерге «жалған» фишингтік электрондық поштаны алатынын хабарлаңыз.

- Фишингтік электрондық хаттарды тексеруден бұрын хабардар етілгеніне көз жеткізу үшін оларға алдын ала қалай анықтау керектігін сипаттайтын мақаланы жіберіңіз.

- Фишингтік оқыту туралы хабарлаған айдың ішінде кездейсоқ уақытта «жалған» фишингтік электрондық поштаны жіберіңіз.

- Қанша қызметкердің фишинг әрекетіне ұшырағанын және фишинг әрекетін орындамаған сома мен фишинг әрекеті туралы кім хабарлағанын өлшеңіз.

- Фишингтен хабардар болу бойынша кеңестер жіберу және әріптестеріңізді айына бір рет сынау арқылы жаттығуды жалғастырыңыз.

>>>Сіз дұрыс фишинг тренажерін табу туралы толығырақ ОСЫ ЖЕРДЕ біле аласыз.<<

Неліктен мен фишингтік шабуылға ұқсағым келеді?

Егер сіздің ұйымыңыз спирфишингтік шабуылдарға тап болса, сәтті шабуылдар туралы статистика сізді алаңдатады.

Спирфишингтік шабуылдың орташа сәттілігі - фишингтік электрондық хаттар үшін 50% басу жылдамдығы.

Бұл сіздің компанияңыз қаламайтын жауапкершілік түрі.

Жұмыс орныңызда фишинг туралы хабардар болғаныңызда, сіз қызметкерлерді немесе компанияны несие картасын алаяқтықтан немесе жеке басын ұрлаудан ғана қорғамайсыз.

Фишингтік модельдеу компанияңызға миллиондаған сот процестеріне және миллиондаған тұтынушы сеніміне түсетін деректердің бұзылуының алдын алуға көмектеседі.

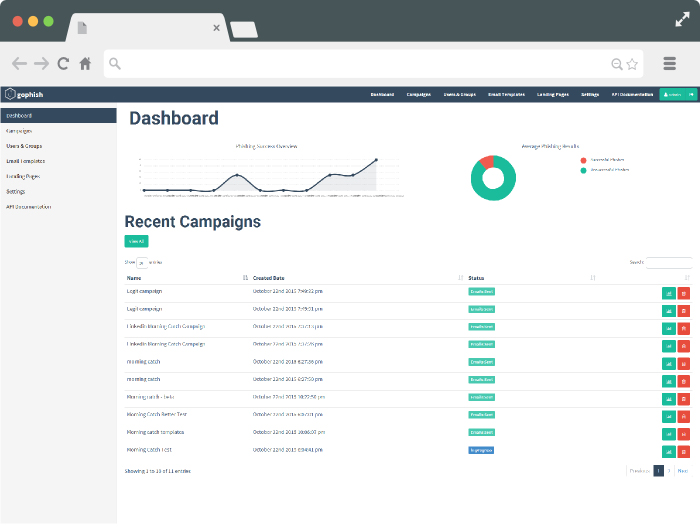

Hailbytes сертификаты бар GoPhish Phishing Framework тегін сынақ нұсқасын бастағыңыз келсе, бізбен осында байланыса аласыз қосымша ақпарат алу үшін немесе AWS-те тегін сынақ нұсқасын бүгін бастаңыз.